POW Spam Netzangriff beim Asp.Net bei Facebook Interface

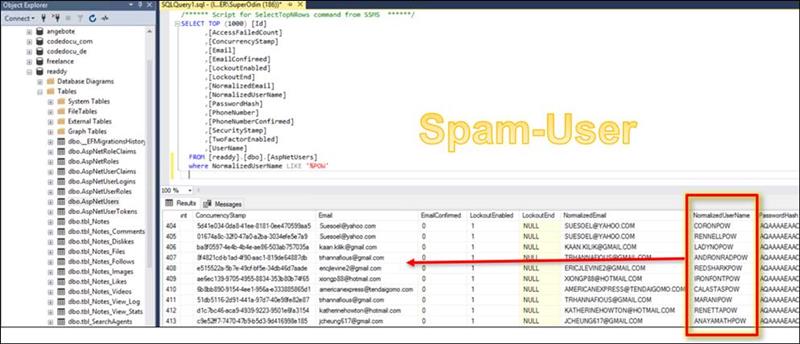

Heute zeigt sich bei meiner Asp.Net Core 2 Webseite, dass das Aktivieren der Microsoft Userverwaltung mit UserIdentity, dass im Standardlogin massenweise User angemeldet werden über phishing oder spam-Roboter.

Alle User zeigen die Eigenschaft, dass der Username mit *pow endet.

Ich vermute mal, dass das Registrieren in einer Asp.Net Core Anwendung mit Microsoft Registrierungsinterface den zweck hat, dass hierüber später Spam-Vorgänge initiert werden sollen.

Spam: User-Anmeldung in AspNet User Identity

|

SELECT TOP (1000) [Id] ,[AccessFailedCount] ,[ConcurrencyStamp] ,[Email] ,[EmailConfirmed] ,[LockoutEnabled] ,[LockoutEnd] ,[NormalizedEmail] ,[NormalizedUserName] ,[PasswordHash] ,[PhoneNumber] ,[PhoneNumberConfirmed] ,[SecurityStamp] ,[TwoFactorEnabled] ,[UserName] FROM [readdy].[dbo].[AspNetUsers] where NormalizedUserName LIKE '%POW' |

Dabei sind die Angreifer scheinbar auf die asp.net Standard Registrierung aus

Welche über die Webseite und /Account/Register läuft bei MVC Seiten

https://readdy.net/Account/Register

Spam Angriff Internet Security